Translation not up to date

Zaawansowane opcje maskowania poszerzają możliwości reguł ochrony danych i reguł położenia danych, chroniąc dane za pomocą zaawansowanych technik deidentyfikacyjnych. Techniki zachowują format i integralność danych. Program narzędziowy High Data umożliwia użytkownikom danych, takim jak analitycy danych, analitycy biznesowi i programiści aplikacji w celu uzyskania wysokiej jakości informacji pochodzących z chronionych danych.

Zaawansowane opcje maskowania obejmują następujące funkcje:

Format-zachowywanie de-identyfikacja dla 165 predefiniowanych klas danych w celu utrzymania programu narzędziowego dla projektów AI.

Wskazówka: Reguły ochrony danych zdefiniowane z zaawansowanymi opcjami maskowania są wymuszane dla opcji Watson Query (Data virtualization). Reguły mogą implementować format zachowujący zaciemnianie dla którejkolwiek z predefiniowanych klas danych, z wyjątkiemIBANiURL.Odwracalne szyfrowanie, które jest dostępne do tworzenia kopii danych poprzez tworzenie przepływów maskujących i jednokierunkową tokenizację mieszającą w celu zapewnienia elastycznej zgodności.

Ograniczenie: Zaawansowana opcja maskowania dla odwracalności nie jest obsługiwana, gdy IBM Security Guardium® jest zintegrowana z Cloud Pak for Data as a Service.Integralność relacji w celu spójnego zabezpieczenia danych w powiązanych źródłach danych.

Poniższe scenariusze wyjaśniają, w jaki sposób zaawansowana opcja maskowania rozszerza możliwości reguł ochrony danych.

Naukowcy danych chcą wykorzystać dane finansowe, takie jak numery kart kredytowych i numery kont bankowych w modelu Machine Learning w celu przewidywania oszukańczych transakcji. Numery kart kredytowych nie mogą być XXXXXXXXX, aby uzyskać wyniki, których szukają. Zamiast tego potrzebują faktycznych numerów kart kredytowych. Metoda zachowania formatu w zaawansowanych maskujących opionach produkują numery kart kredytowych, które spełniają wymogi formatu. Wymagania dotyczące formatu obejmują obsługę informacji o identyfikatorze wydania (określenie, które przedsiębiorstwo karty kredytowej (Visa, Mastercard, i tak dalej) wystawiło kartę), algorytm sumy kontrolnej (luhn) itd. Realistyczny maskowanie zapewnia, że użytkownicy danych mogą generować dokładne wyniki.

Użytkownicy danych opieki zdrowotnej chcą wykorzystywać dane pacjentów, które zawierają informacje o nazwie i adresie pacjentów w celu analizy wyników badań klinicznych z zakresu chorób terminalowych. Nazwa pacjenta nie może być zamaskowana przez "XXXX", aby wyprodukować wyniki, których szukają. Zamiast tego potrzebują realistycznych nazw i realistycznych nazw ulic, miast i krajów. W rezultacie, gdy użytkownicy danych przeprowadzają analizy, mają szerszy kontekst, że "Jane Doe", która mieszka na "123 Maple Lane", jest uczestnikiem badania z rakiem piersi.

Ze względu na specyfikę zaawansowanych opcji maskowania opcje te mogą być stosowane tylko do jednej klasy danych w danym momencie. Opcje te są zoptymalizowane dla wszystkich 165 predefiniowanych klas danych Watson Knowledge Catalog i są zalecane jako opcje zachowywania najlepszego formatu dla każdej klasy danych. Nie można ich jednak zastosować do niestandardowych klas danych Watson Knowledge Catalog zdefiniowanych przez użytkownika.

Opcja maskowania zaawansowanego może być włączona tylko dla metod maskowania Redact i Obfuscate. Zaawansowane opcje maskowania mają zastosowanie do reguł przy użyciu produktu mask data in columns containing data class. Terminy biznesowe, nazwy kolumn i znaczniki nie są jeszcze obsługiwane.

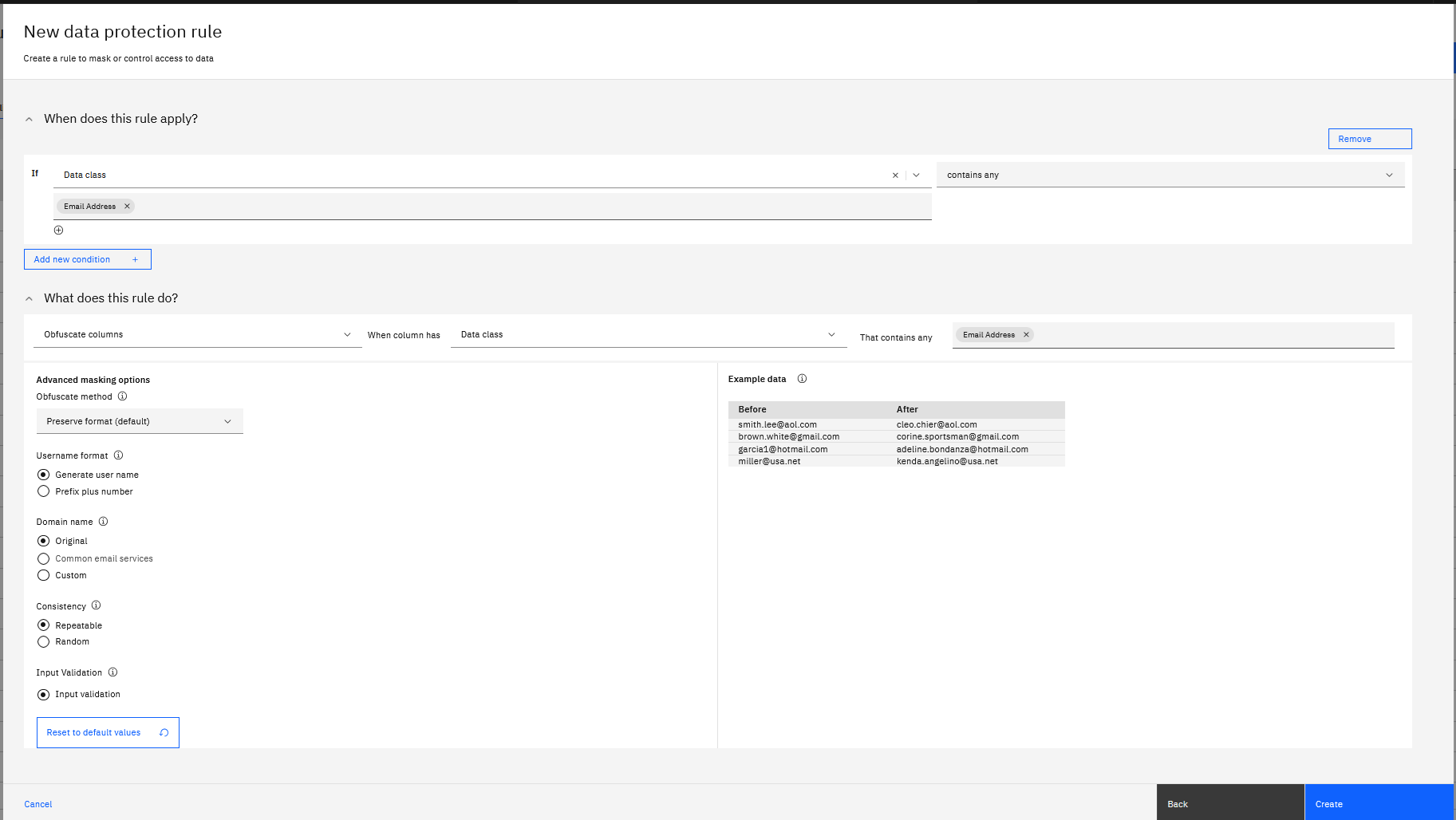

Tworzenie reguł ochrony danych przy użyciu zaawansowanych opcji maskowania

Zaawansowane opcje maskowania są włączone tylko dla klas danych.

Wypełnij warunki i wybierz atrybuty, które mają zostać przetworzone. Zalecaną procedurą jest tworzenie reguł w jeden z następujących sposobów:

Jeśli klasa danych zawiera dowolną wartość

__insert data class__, to maskuj dane w kolumnach zawierających klasę danych__insert data class__.Opcjonalnie można dodać warunki dla właścicieli zasobów, terminów biznesowych, znaczników itp. należy jednak zachować ostrożność, aby zrozumieć, w jaki sposób działają te artefakty zarządzania. Mogą one bezmyślnie wyciekać niezamaskowane dane. Patrz Zarządzanie regułami ochrony danych.

Maskowanie danych wejściowych, które jest niewielkie, takich jak wartości boolowskie lub jednocyfrowe, może wyglądać, jakby dane nie były maskowane po uruchomieniu zadania przepływu maskowania, podglądzie lub pobraniu danych. Jednak dane są maskowane, a maskowana wartość jest taka sama, jak wartość niezamaskowana.

Wybierz następującą metodę, aby maskować dane:

- Kolumny Redact

- Zaciemnij kolumny

Zastępowanie nie jest obsługiwane w przypadku maskowania zaawansowanego.

Wybierz opcje maskowania w sekcji Zaawansowane opcje maskowania. Niektóre opcje są domyślnie wybrane dla użytkownika. Więcej informacji na ten temat zawiera sekcja Redaktorska metoda danych i Obfuscating data method (Metoda danych obserwowanych).

Utwórz regułę. Więcej informacji na temat maskowania danych w zasobach zawiera sekcja Dane maski .

Korzystanie z podglądu maskowania

Podgląd Przed wyświetleniem zasobów danych w katalogach, projektach i dynamicznie przed uruchomieniem zadań maskowania wyświetl podgląd przed podglądem w sekcji Przykład danych. Podgląd Po wyświetleniu w sekcji Przykład danych wyświetla sposób maskowania danych w maskowanych kopiach, które są generowane przez uruchomienie zadań maskowania przepływu.

Następne kroki

Więcej inform.

- Dane maski

- Maskowanie danych z przepływem maskowania

- Tworzenie zadań z przepływem maskowania

- Zarządzanie regułami ochrony danych

Temat nadrzędny: Reguły ochrony danych